【Green Radar電郵威脅指數】NFT成釣魚目標 迂迴騙取助記詞

Green Radar (劍達(香港)有限公司) 發表 2021 年第四季度的電郵威脅指數 Green Radar Email Threat Index(GRETI),第四季指數顯示為 65.9 分(第二及第三季分別為 63 分及 64.6 分),反映企業面臨的電郵威脅風險維持於高水平並持續上升。根據分析,網絡釣魚和商業電郵詐騙攻擊仍是最常見的電郵威脅,風險級別水平為「高」。今季報告亦發現,近期受到社會熱議的非同質化代幣(NFT)成為黑客的釣魚目標,主要由於其高回報的投資特性,令不少人為賺錢而容易墮進黑客陷阱 。

根據今季 GRETI 報告,商業電郵詐騙攻擊比上季增長了 36.2%。Green Radar電郵安全監控中心(SOC )統計數據顯示,最常被冒充的三大品牌包括:DHL 、微軟 和 LinkedIn,排名跟上季一樣。另外,排名第五的 WeTransfer 首次登榜,該軟件提供文件臨時儲存服務,主要用於傳輸敏感和容量大的文件,為用戶帶來便利的同時亦存在較大的私隱問題。WeTransfer 曾經發生過安全事件,有用戶通過電郵傳輸的文件被推送到錯誤的電郵地址,導致用戶私密文件被洩露,相信因此受到黑客青睞進行假冒。

十大惡意軟件家族排行榜的第一位是 HEUR:Exploit.OLE2,HEUR:Trojan-PSW.MSIL.Agensla 從上季的第十位躍升為第二位,Trojan.HTML.Agent則由第七位升至第三位,表示這類軟件更受黑客歡迎,需要多加提防。

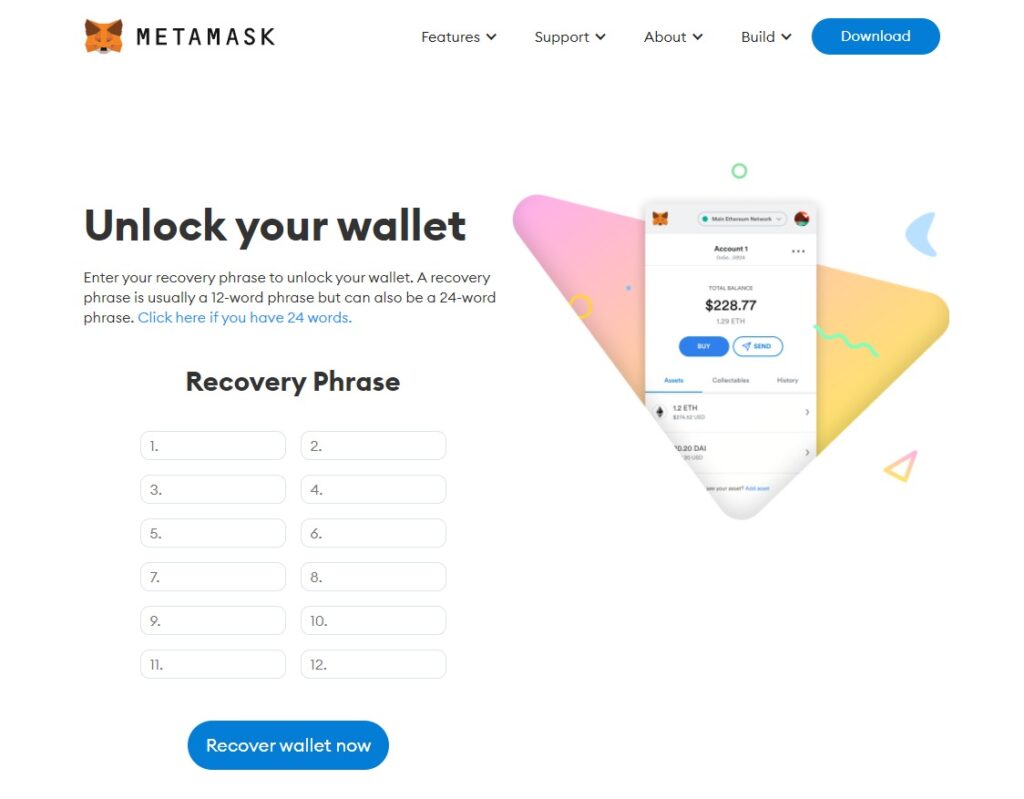

NFT 熱潮亦令人擔心加密貨幣錢包的安全風險,加密貨幣錢包的用戶經常收到釣魚連結,甚至有用戶遭到黑客入侵,短短 4 分鐘損失錢包內所有資產共 90 萬。Green Radar 透過人工智能引擎 aidarTM 運用威脅情報分析,準確阻截了假冒加密貨幣錢包 MetaMask 的釣魚電郵。從 Green Radar 偵測到的 NFT 相關案例中,用戶點撃電郵中的連結後會被帶到 Twitter 官方網站,再從 Twitter 貼文中的連結被引導至黑客設計的釣魚網站,可見現時釣魚手法更迂迴。黑客通常用這個方式繞過第一層閘道器(Email Gateway)偵測,在成功取得用戶基本信任後,要求他們於登入錢包時輸入不必要的助記詞(Recovery Phrase)。這 12 個助記詞是保護加密錢包的關鍵,黑客只要運用這批英文字,便可以轉化為私密金鑰(如用戶的密碼),用以控制帳戶。這誘騙過程的道理尤如銀行職員不會要求客戶提供卡密碼一樣,用戶一旦不慎提供了相關資料,很容易導致損失。

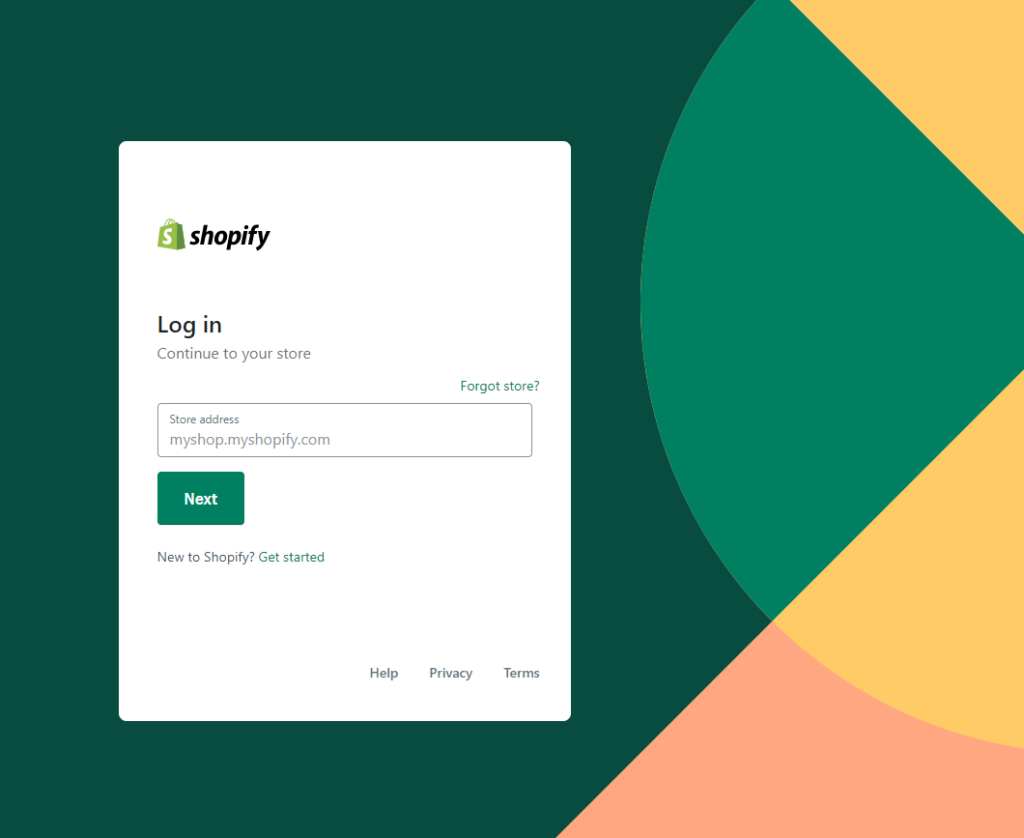

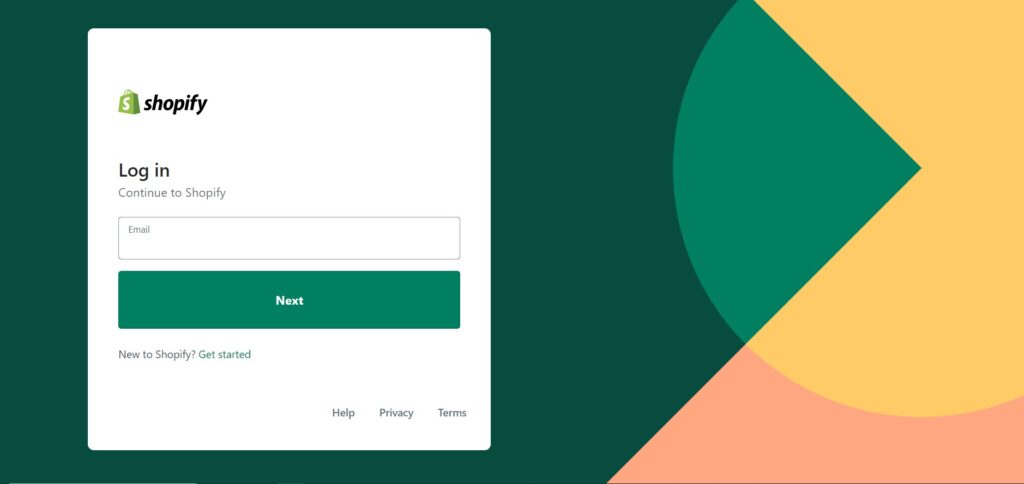

根據 Green Radar SOC 數據顯示,網絡釣魚仍是最常見的攻擊手法,過去半年有 82% 的企業遭受過釣魚攻擊;而每天透過 Green Radar SOC 過濾的電郵當中有 70% 是有害電郵。相比以往大規模的網絡釣魚攻擊,今季更偏向使用魚叉式網絡釣魚(Spear Phishing)來針對企業。黑客瞄准特定群體,精心製作出具說服力的電郵內容,並在電郵中附帶被感染的檔案或連結,一旦開啟,黑客便有機可乘。根據 SOC 提供的案例,這個模仿 Shopify 的網站精美程度幾乎達至 90%;對魚叉式網路釣魚來說,取得登入資訊或個人資訊只是攻擊的開端,黑客的終極目標是取得機密資料,入侵企業並竊取敏感資料出售獲利。

上圖為 Green Radar SOC 提供的假電郵案例。

Green Radar 高級銷售副總裁馬偉雄表示:「從第四季的 GRETI 報告可以看到黑客的電郵攻擊手法已愈見精心而且更難識別,NFT 的案例亦反映了投資者在區塊鏈進行交易時的網絡安全意識不足。要保障企業,尤其是高度依賴網絡交易的公司,持續的員工培訓提高防範意識,以及選擇合適的網絡安全公司是阻隔網絡釣魚和勒索程式威脅的基本建議措施。」