【殺豬盤】「港女」扮識前高盛分析師 教用假MetaTrader4買賣黃金

繼早前揭示有虛假應用程式繞過 Apple App Store 安全規定,並出現「殺豬盤」騙局後,網絡安全解決方案供應商Sophos再發現規模龐大的「殺豬盤」騙局,騙徒利用 Twitter 及 WhatsApp 直接與受害人聯絡,並誘騙對方在虛假網站及應用程式上註冊,進行虛假黃金交易,而騙局總部原來設於香港。

Sophos 過去兩年間,一直追蹤名為 CryptoRom 的殺豬盤騙局,一般而言,騙徒會利用社交平台或通訊軟件(如交友軟件)鎖定目標,同時借助加密貨幣、黃金,以及其他貨幣和交易方式,誘使受害人上當。不過今次位於香港的騙徒,卻並非利用交友軟件鎖定受害人。

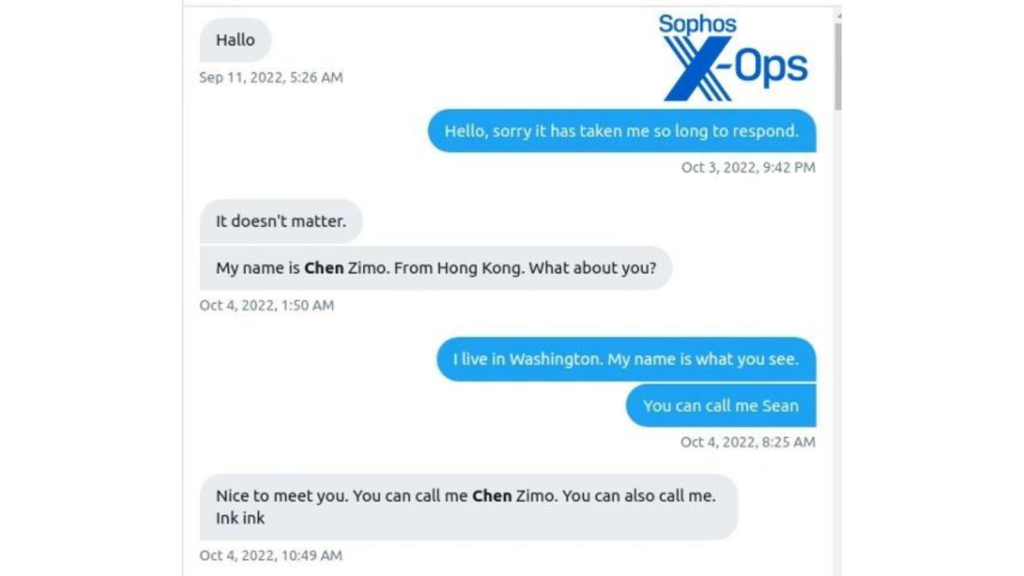

騙徒假扮成一名 40 歲香港女性,聲稱與前高盛分析師「Uncle Martin」有緊密關係。「她」先在 Twitter 上與「目標」Sophos 資深威脅研究員 Sean Gallagher 互動三個月,再引誘 Gallagher 將對話轉移至 WhatsApp,將他帶往一個提供外匯和商品交易服務的日本銀行——「Mebuki Financial」的網站。

及後騙徒誘使目標在虛假的 Mebuki 網站上「註冊」,並指示他在假網站內,下載內含惡意程式碼的盜版交易應用程式 MetaTrader4,從而騙取金錢。

「為了達成目的,騙徒將變得不擇手段。」Gallagher 形容道。Sophos 認為與過去調查的騙局相比,是次騙局所採用的社交工程手法尚未夠完善,但技術複雜程度則顯著提高,結合了高效的搜尋引擎最佳化(SEO)策略,以及完美的詐騙網站。此外,騙徒亦持續更新用於網上詐騙的基礎設施,以避免遭監管機構所停用。

Sophos 發現該騙局時,已把騙徒於香港所採用的網域名稱和 IP 地址標記為惡意,然而他們隨即把詐騙行動轉至新網域,可見上述騙局仍在進行且難以制止。此外,他們為盜版的 MetaTrader 應用程式增設新的下載位置,因此 Sophos 需不斷擊退持續更新的詐騙網站。

隨著詐騙行動的範圍逐漸擴大,犯罪集團將針對不同地區和平台,從而便於開發新的利基市場,例如從加密貨幣市場轉至黃金交易市場。針對行騙手法,騙徒多以能協助受害人從加密貨幣或其他交易中獲利,並建議他們轉用 WhatsApp 或 Telegram 繼續互動,令 Twitter 及文字訊息用戶成為目標。因此,市民應對陌生訊息提高警惕,無論是在交友軟件或社交媒體接收的任何訊息。

欲了解更詳盡的黃金交易騙局內容,可瀏覽:http://bit.ly/3xNxS9O